Chapter2

Introducción a los sistemas de detección de intrusiones (IDS): Rol de la seguridad en las redes

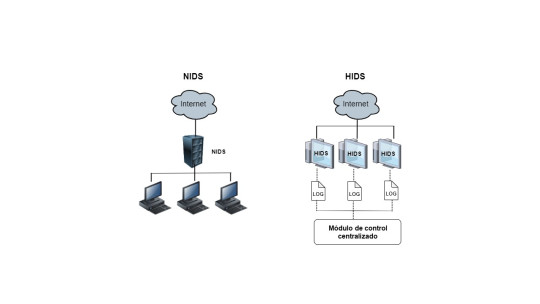

La ciberseguridad comprende los procesos y herramientas utilizadas para proteger la confidencialidad, integridad y disponibilidad de los recursos y bienes en el ciberespacio. Las herramientas utilizadas para proteger a los usuarios y dispositivos incluyen los sistemas de detección de intrusiones (IDS, por sus siglas en inglés) [1], la autenticación de usuarios, la encriptación de datos, los cortafuegos y los antivirus. Los IDS detectan tráfico de red malicioso, comportamientos anómalos e intentos de intrusión en los sistemas informáticos. Los IDS automatizan la detección de amenazas, alertando a los administradores de seguridad sobre amenazas conocidas o potenciales. Existen dos tipos diferentes de IDS según el lugar donde se implemente la detección de intrusiones, como se muestra en la Figura 1. Más concretamente, los IDS basados en host (HIDS, por sus siglas en inglés) [2] monitorizan los hosts para detectar actividades maliciosas, como la modificación de archivos del sistema o cambios en la configuración. Por otro lado, los IDS basados en red (NIDS, por sus siglas en inglés) [3] se localizan en nodos de la red, como routers o gateways, para detectar anomalías en el tráfico de red.

+

Fig. 1. NIDS vs HIDS

2.2

Sistemas de Detección de Intrusiones basados en Host

Interesting

Los HIDS detectan amenazas potenciales monitorizando la actividad del sistema, como por ejemplo modificaciones de archivos o el uso de memoria, y analizando las propiedades y actividades de los hosts.

Específicamente, los HIDS monitorizan datos, como tráfico de la red y registros del sistema para determinar si el sistema ha sido comprometido. Este enfoque se basa en que los hosts monitoreen los dispositivos y detecten el uso indebido de los recursos disponibles.

Típicamente, los HIDS tienen agentes instalados en los hosts que monitorean la actividad y envían los datos a servidores de gestión, como se muestra en la Figura 2. Los HIDS también pueden utilizar dispositivos especiales para ejecutar el agente de software directamente y monitorear el tráfico. De alguna manera, estos dispositivos pueden considerarse una forma de NIDS diseñados para proteger elementos específicos.

- Host del cliente: Los agentes diseñados para observar los hosts de los usuarios monitorean el sistema operativo (SO) y las aplicaciones comunes, como navegadores web o clientes de correo electrónico.

- Servidor: Los agentes pueden monitorizar el SO del servidor, así como ciertas aplicaciones.

- Servicio de aplicación: Algunos agentes, también conocidos como IDS basados en aplicaciones, están diseñados para monitorizar aplicaciones específicas, como programas de servidores web o bases de datos.

+

Fig. 2. Ejemplo de HIDS

Interesting

Una característica importante que diferencia a HIDS de NIDS es que los HIDS pueden manejar comunicaciones cifradas de extremo a extremo. Los HIDS pueden inspeccionar los datos en la memoria del sistema en los puntos donde están desencriptados.

Note

Definition

OSSEC es un HIDS gratuito y de código abierto, escalable y multiplataforma.

Sus principales funcionalidades incluyen análisis de registros, verificación de integridad, monitoreo del registro de Windows, detección de rootkits, también conocidos como encubridores, alertas en tiempo real y respuesta activa.

Interesting

Las principales ventajas de OSSEC son su amplia comunidad de usuarios y su alta configurabilidad para satisfacer necesidades específicas.

Definition

Tripwire es un HIDS que permite la gestión de la configuración de seguridad para reducir la superficie de ataque, el monitoreo de la integridad de los archivos y los cambios para detectar automáticamente modificaciones no autorizadas, y la gestión de vulnerabilidades y riesgos.

Interesting

Las principales ventajas de Tripwire son sus capacidades de monitoreo y de elaboración de informes detallados.

Definition

Wazuh es una plataforma de código abierto de monitorización de la seguridad que integra diversas funciones de seguridad, incluyendo detección de intrusiones, gestión de registros y alertas de eventos e incidentes de seguridad.

Interesting

Las principales ventajas de Wazuh son su capacidad para combinar múltiples funcionalidades de seguridad en una sola plataforma, incluyendo la detección de intrusiones basada en el host, y el uso de poderosas herramientas de visualización y análisis.

Definition

SolarWinds Security Event Manager es una solución comercial que ofrece detección y respuesta a amenazas de forma automatizada, gestión centralizada de registros y un panel de control intuitivo.

Interesting

Las principales ventajas de SolarWinds Security Event Manager son su amplia gama de funcionalidades para la gestión de información y eventos de seguridad, su interfaz fácil de usar con una configuración y puesta en marcha sencillas, y su capacidad para manejar grandes volúmenes de registros y eventos.

2.3

Sistemas de Detección de Intrusiones Basados en Redes

El propósito de los NIDS es proporcionar alertas e informes en tiempo real sobre actividades maliciosas, incluidas páginas web maliciosas, ataques de acceso ilícito a webs o ataques de hombre-en-el-medio (man-in-the-middle), mejorando así la seguridad en la red. Los IDS se despliegan en la red con el objetivo principal de proteger toda la infraestructura contra intrusiones, incluyendo todos los dispositivos conectados. Los IDS monitorizan constantemente el tráfico en la red para detectar posibles amenazas.

Note

Los NIDS constan de los siguientes componentes clave:

- Sensores: Dispositivos o aplicaciones de software desplegados en puntos estratégicos dentro de la red para capturar y analizar el tráfico de la red.

- Analizadores: Sistemas que procesan y examinan los datos capturados por los sensores para identificar amenazas potenciales. Analizan el tráfico en tiempo real para detectar anomalías utilizando heurísticas y algoritmos.

- Base de datos: Un repositorio centralizado que almacena distintos tipos de información, incluyendo registros de eventos, firmas de amenazas y resultados de análisis. Mantiene un historial del tráfico de la red, amenazas detectadas e incidentes de seguridad, útil para investigaciones forenses y la mejora de las técnicas de detección.

- Consola de gestión: Una interfaz que permite a los administradores interactuar con el NIDS. Proporciona una plataforma centralizada para monitorizar el tráfico de la red, configurar ajustes del sistema y responder a alertas de seguridad.

Estos componentes trabajan en conjunto para garantizar la continua monitorización y detección de amenazas efectiva, desempeñando un papel fundamental en el mantenimiento de la seguridad de la red. Un ejemplo de NIDS se muestra en la Figura 3.

+

Fig. 3. Ejemplo de NIDS

Los NIDS operan basándose en reglas preconfiguradas que les permiten funcionar automáticamente y sin supervisión. Es importante destacar que su efectividad depende de la regularidad con la que se actualicen sus bases de datos de amenazas conocidas. Ejemplos populares de NIDS son: Snort [8], Suricata [9] y Zeek [10]. Una comparación de estas herramientas de código abierto se proporciona en la Tabla 1.

Definition

Snort es el NIDS de código abierto de Cisco que utiliza una serie de reglas para definir actividades maliciosas en la red.

Snort aplica estas reglas para identificar paquetes que coincidan con los criterios y alerta a los usuarios en consecuencia. Snort puede realizar análisis de tráfico en tiempo real, registro de paquetes en redes de Protocolo de Internet (IP), análisis de protocolos, y búsqueda y comparación de contenido.

Interesting

Un sensor de Snort puede implementarse en un router como un servicio de contenedor virtual. Su principal ventaja es que, como solución de red de código abierto y gratuita, es altamente personalizable.

Snort puede utilizarse para registrar tráfico no deseado como un sistema pasivo y mostrar registros de paquetes en un formato legible, haciéndolo apto tanto para conexiones domésticas DSL como para redes corporativas.

Definition

Suricata es un NIDS de código abierto que permite a los usuarios establecer las reglas y firmas para detectar y prevenir amenazas.

Suricata toma medidas sobre eventos e intenta bloquear el tráfico malicioso, mientras permite una inspección profunda de paquetes y monitorización de seguridad. Suricata puede implementarse en un host de puerta de enlace (gateway) para escanear todo el tráfico entrante y saliente de otros sistemas o ejecutarse localmente.

Interesting

Sus principales ventajas son que es flexible, ligero, poderoso y de código abierto. Ofrece un alto rendimiento y combina múltiples métodos de detección para mayor precisión.

Definition

Zeek es un analizador de red de código abierto diseñado para monitorizar la seguridad de las redes.

Zeek proporciona una plataforma integral para el análisis del tráfico de red que va más allá de la simple detección basada en firmas.

Interesting

Sus principales ventajas son sus grandes capacidades para analizar el tráfico de la red, su enfoque de análisis integral que le permite reducir los falsos positivos y su capacidad para manejar grandes entornos de red con la configuración adecuada.

Tabla 1. Comparativa de NIDS

Característica | Snort | Suricata | Zeek |

Analizador de protocolos | Sí | Sí | Sí |

Método de detección | Basado en firmas | Basado en firmas y anomalías | Análisis de comportamiento/tráfico. |

Alertas en tiempo real | Sí | Sí | Sí |

Multihilo | No | Sí | No |

ExtrACTELEMENT de ficheros | Limitada | Sí | Sí |

Desempeño | Alta | Muy alta | Alta |

Personalizable | Moderado | Moderado | Alto |

Facilidad de uso | Moderado | Moderado | Complejo |

Comunidad y soporte | Extenso | Creciente | Extenso |

Licencia | Código Abierto | Código Abierto | Código Abierto |