Chapter5

Infección del hardware: ataques al firmware, ataques a la cadena de suministro, troyanos de hardware

La infección del hardware implica la manipulación maliciosa de los componentes físicos de un sistema informático, como la placa base, la BIOS, los dispositivos de almacenamiento y los periféricos. Este tipo de ataque es muy sofisticado y opera a un nivel mucho más profundo que el malware convencional. Sus consecuencias pueden ser graves para la seguridad y la integridad del sistema, ya que pueden permitir al atacante mantener un acceso persistente y realizar acciones maliciosas difíciles de detectar.

Algunos ejemplos de ataques al hardware son:

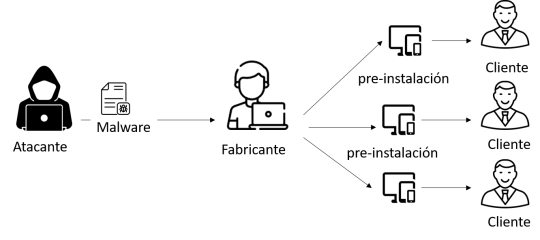

Firmware malicioso: El firmware está diseñado para proporcionar instrucciones y control sobre el hardware del dispositivo en el que está instalado. A menudo se almacena en chips de memoria no volátil dentro del dispositivo, como ROM, EEPROM o memoria flash. Este software es fundamental para el correcto funcionamiento y rendimiento del dispositivo, ya que controla su funcionamiento básico y proporciona las interfaces necesarias para la comunicación con otros dispositivos y sistemas. La figura 3 muestra el proceso de distribución de firmware malicioso.

Al atacar directamente a los componentes de hardware, un virus puede alcanzar un nivel extremadamente alto de persistencia en un sistema. Ni siquiera formateando o reinstalando el sistema operativo se elimanará la infección, ya que el virus reside a un nivel más profundo, en el firmware del dispositivo, y se ejecuta antes de que se cargue el sistema operativo.

+

Fig. 3. Proceso de distribución de firmware malicioso

Sin embargo, Secure Boot y UEFI (Unified Extensible Firmware Interface) proporcionan una capa adicional de protección al verificar la firma digital de los componentes de firmware durante el proceso de arranque. Esto ayuda a evitar la ejecución de firmware no autorizado o modificado, dificultando que los virus infecten estos componentes. Aunque estas medidas de seguridad han reducido la eficacia de los ataques dirigidos contra la BIOS, la UEFI y el sector de arranque, los rootkits (software malicioso) siguen siendo la principal forma de infección que aprovecha estas vulnerabilidades.

Un atacante puede manipular el firmware de los dispositivos de hardware, como la BIOS o el firmware de una tarjeta de red, para introducir código malicioso. Esto puede permitir al atacante mantener un acceso persistente al sistema, incluso después de reinstalaciones del sistema operativo.

Dispositivos USB comprometidos: Al conectar dispositivos USB infectados, existe el riesgo de que contengan virus que se instalen automáticamente en el sistema. Estos virus pueden realizar actividades maliciosas, como robar información confidencial o comprometer la seguridad del sistema. La figura 4 muestra los posibles daños que puede causar un dispositivo USB comprometido.

+

Fig. 4. Tipos de daños que puede causar un dispositivo USB comprometido

Ataques a microcontroladores y microprocesadores: Estos componentes pueden ser vulnerables a ataques físicos o de ingeniería inversa, cuyo objetivo es modificar su comportamiento para realizar acciones maliciosas.

Manipulación de hardware durante la fabricación: A lo largo de la cadena de suministro de hardware, desde la fabricación de los componentes, el ensamblaje, las pruebas de calidad, hasta el ensamblaje y la distribución del hardware, existe el riesgo de que los dispositivos puedan verse comprometidos o manipulados maliciosamente durante alguna etapa de este proceso. Este riesgo potencial incluye la posibilidad de modificar el hardware para introducir posibles vulnerabilidades.

Para mitigar los ataques de hardware, es esencial aplicar las siguientes medidas preventivas:

- Mantenimiento del firmware: Es esencial mantener actualizado el firmware de todos los dispositivos y componentes de hardware para protegerse de las vulnerabilidades conocidas. Implementar mecanismos de autentificación robustos y técnicas de encriptación adecuadas reforzará la integridad y confidencialidad de los datos, especialmente en dispositivos que manejan información sensible.

- Soluciones EDR: Es esencial para detectar actividades sospechosas, investigar incidentes y responder a las ciber amenazas dirigidas a cualquier dispositivo conectado a la red, incluidos ordenadores, dispositivos móviles, servidores y dispositivos IoT.

- Autentificación de dispositivos USB y protección del acceso físico: Es crucial utilizar la autentificación de dispositivos USB y establecer medidas de protección para restringir el acceso físico a los componentes críticos. Esto ayuda a evitar intrusiones no autorizadas.

- Seguridad física y supervisión del servidor: Implementar medidas de seguridad para controlar el acceso físico a los servidores y, realizar una monitorización continua para detectar y prevenir cualquier cambio no autorizado en el hardware, es fundamental para garantizar la integridad del sistema.

- Gestión de la cadena de suministro: Trabajar exclusivamente con proveedores de hardware fiables y llevar a cabo buenas prácticas de seguridad es esencial en la gestión de la cadena de suministro. Esto implica verificar la autenticidad e integridad de los componentes y dispositivos de hardware para evitar posibles compromisos de seguridad.

- Tecnologías de seguridad avanzadas: El uso de tecnologías como Secure Boot y UEFI es crucial para proteger el proceso de arranque del sistema. Estas tecnologías garantizan la autenticidad e integridad del firmware y los componentes críticos durante el arranque del sistema, mitigando así posibles amenazas.

- Auditorías de seguridad periódicas: Realizar auditorías de seguridad periódicas es fundamental para identificar posibles vulnerabilidades en los dispositivos hardware y las infraestructuras de seguridad. Esto incluye pruebas de penetración, análisis de vulnerabilidades y revisiones de la configuración del sistema para garantizar la máxima protección contra posibles ataques.